-

瓦洛兰特反作弊分析(转载)

前言 反调试技术,往大了说是用尽一切手段防止运行时对程序的非法篡改和窥视,往小了说就是防调试器。反正反调试这件事和各种技术都能搭点边,什么HOOK啦DLL注入啦。真要给涉及到的各方面都说得头头是道,那我这个菜鸡就不叫菜鸡了。460 2 3月前 · admin -

D3D 透视原理

排版好像有问题 UINT iOffsetInBytes, iStride; if (m_pDevice->GetStreamSource(0, &pStreamData, &iOffsetInBytes, &iStride) == D3D_OK)367 0 -

科锐学习笔记-第三阶段-PE 11 资源表

## 资源表  - 资源的管理方式采用windows资源管理器目录的管407 0 -

Qt ListWidget增加右键菜单

为了增加菜单,我们首先需要在程序全局增加`QAction`其中每一个QAction则代表一个菜单选项指针。 ```C // 全局下设置增加菜单 QAction *NewAction; QAction *InsertAction316 0 -

科锐学习笔记-第三阶段-PE 11资源表

## 资源表  - 资源的管理方式采用windows资源管理器目录的管335 0 -

科锐学习笔记-第三阶段-PE 10 TLS表

当一个全局变量,所有的线程都会同时访问这个全局变量,其实就是访问同一块内存,有时我们希望所有的内存访问同一块内存,它们的值是不一样的,同一个线程里面是同一个值,不同线程里面是不同的值. ```c++ // Project1327 0 -

科锐学习笔记-第三阶段-PE 09 RadAsm的bug和重定位表

RadAsm的bug 创建程序 1、创建程序1:C++工程: ●项目选项:控制台"hello,World"程序,不使用预编译头 ,要求MessageBox弹框显示一个字符串。 - 实现要点:充分利用空间389 0 -

科锐学习笔记-第三阶段-PE 05 LoadPE

LoadPE - pe 加载器 壳的前身 如果想访问一个程序运行起来的内存,一种方法就是跨进程读写内存,但是跨进程读写内存需要来回调用api,不如直接访问地址来得方便,那么如果我们需要直接访问地址,该怎么做呢?.需要396 0 -

科锐学习笔记-第三阶段-PE 04 导入表

PE 内部保存了导入的dll 和 api信息,这些信息保存到一个表里面.称为导入表, 导入表就是 记住一个可执行文件导入了那些dll,以及导入了这些dll中的哪些函数 一个可执行文件会调用其他DLL里的函数或数据,当PE文件被加载时,Windo351 0 -

科锐学习笔记-第三阶段-PE 03 节表

### dump 我们点击运行程序进程加载时时,是把文件里面的数据映射进内存,这样进程里面的内存就拿到了各种各样的代码,数据等资源,但是如果我们反着来,就可以从进程的内存里把 exe 文件提出来,这个过程叫做dump过程355 0 -

科锐学习笔记-第三阶段-PE 01选项头其它和节表

### 选项头 IMAGE_OPTIONAL_HEADER:以供操作系统加载PE文件使用,32位必选。 重要字段: DWORD AddressOfEntryPoint335 0 -

科锐学习笔记-第三阶段-PE 01PE头

portable excute 可移植,可执行的文件(exe dll) 能够解析的文件,其内部都是有格式的,不是随随便便放的,都是按照某种规律放的,可执行文件也是如此,他有自己的格式,exe 和 dll 的格式是一样的338 0 -

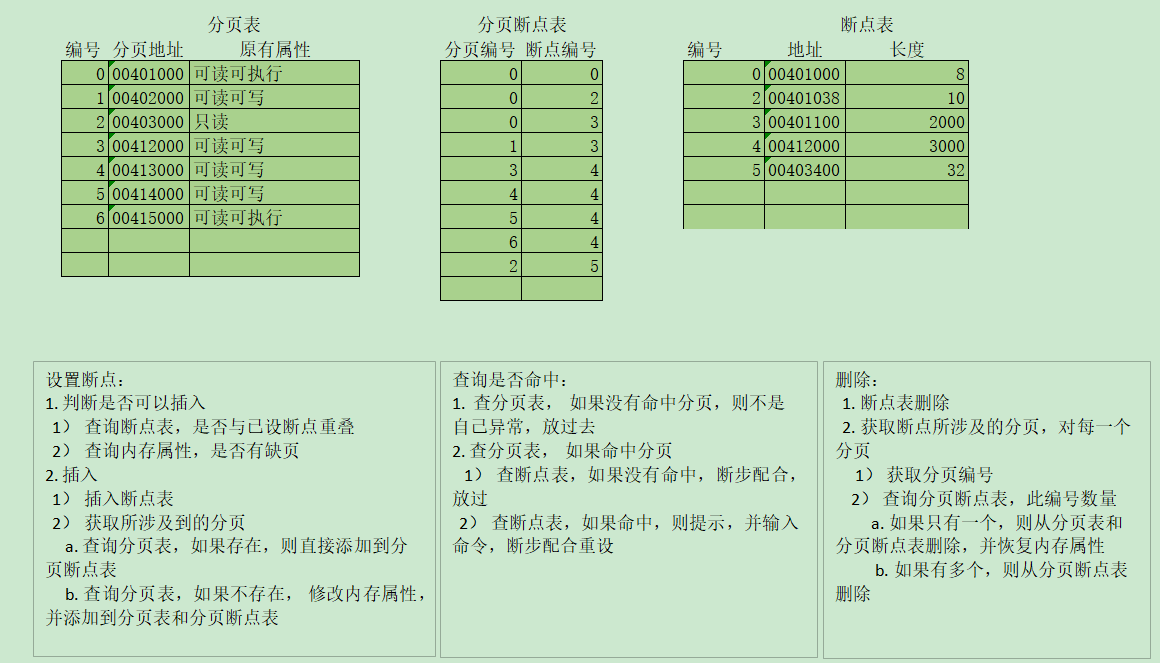

科锐学习笔记-第三阶段-调试器 07

**怎么确定eip所处在哪个模块下?** 这个你要遍历被调试进程。最简单的遍历方式就是快照。用枚举也行。他会返回模块的首地址,还有模块的大小,你就判断eip处在哪个范围就可以了。 **内存断点**310 0 -

科锐学习笔记-第三阶段-调试器 06

### 实现多个内存断点  #### 多文件编译设置282 0 -

科锐学习笔记-第三阶段-调试器 05 内存断点

### 内存断点 1\. 访问断点 2\. 写入断点 #### 内存写入断点 - **简介:**当被调试进程访问,读或写指定内存的时候,程序能够断下来。322 0

Alisan

UID 2736 一级用户组 2月前

主题数:1

帖子数:0

windows

UID 2675 一级用户组 3月前

主题数:1

帖子数:1

jogejin834

UID 2672 一级用户组 3月前

主题数:1

帖子数:1

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

大理寺少卿

UID 1517 五级用户组 10天前

主题数:21

帖子数:3

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

admin

UID 1 管理员组 13天前

主题数:96

帖子数:66

CE\x64dbg基础

CE\x64dbg基础  游戏安全/游戏逆向

游戏安全/游戏逆向  Windows程序设计

Windows程序设计  易语言

易语言  悬赏问答

悬赏问答  资源下载

资源下载  站务管理

站务管理  会员中心

会员中心  bpSend原创课程

bpSend原创课程  沙盒

沙盒